Misiune si viziune

Securitatea incepe cu inteligenta. XCell. Solutii certificate anti-interceptare.

INTOTDEAUNA E MAI BINE SA STII! E mai bine sa stii cand se intampla decat sa te protejezi in orb.

Obisnuim adesea sa facem o analogie intre securitatea mobila si securitatea fizica. O companie angajeaza un paznic si il plaseaza la intrarea principala a sediului. Paznicul este prezent la postul sau, verifica actele de identitate si se asigura ca accesul in cladire este securizat. Din acea pozitie paznicul nu va putea asigura tot perimetrul companiei. Nu va avea cunostinta despre nicio bresa de securitate, in cazul in care de exemplu cineva pur si simplu va sari gardul si va patrunde neautorizat in cladire.

Acelasi lucru se intampla si atunci cand este utilizata o solutie de criptare (software sau hardware): nu se va cunoaste niciodata daca telefonul este cu adevarat interceptat si pe cale de consecinta nu se va sti niciodata cand un pericol ameninta securitatea personala.

Presupunand ca esti o tinta pentru serviciile speciale sau pentru orice entitate care dispune de resurse financiare suficiente pentru a detine si utiliza un interceptor GSM, imaginati-va ce vor face acestia in cazul in care veti utiliza un telefon criptat.

Cu siguranta vor folosi alte cai si mijloace pentru a dobandi informatiile pe care le cauta. Nu vor astepta sa apara brese de securitate si nici nu vor incerca sa decripteze convorbirile telefonice. Vor instala insa microfoane in casa, biroul si vehiculul tau, iti vor monitoriza computerul si iti vor intercepta mail-urile, vor folosi surse umane sub acoperire si orice altceva va fi necesar pentru a obtine informatii relevante despre tine si activitatile tale.

In prezent exista pe piata diverse telefoane si/sau aplicatii software destinate criptarii convorbirilor telefonice. Credem ca utilizarea acestora pentru protejarea intimitatii comunicatiilor voce/date ar putea fi o alegere prudenta, insa metoda criptarii comunicatiilor mobile are propriile dezavantaje:

A. Niciodata nu se stie daca metoda de criptare este cu aevarat de incredere, pentru ca nu exista nicio cale de a verifica aceasta situatie. Cei mai multi dintre dezvoltatoriii aplicatiilor software de criptare nu fac public codul sursa al acesteia. Pot exista (si exista in cele mai multe cazuri) "back door"-uri sau porti secrete puse la dispozitia serviciilor speciale, pe care acestea le folosesc cu succes la decriptarea comunicatiilor. Este nevoie doar de un programator talentat pentru compromiterea totala a unui produs software de securitate.

Unii producatori de echipamente si aplicatii software de criptare au un istoric probat al legaturilor ascunse cu serviciile secrete si entitati private interesate de accesul la informatiile criptate. Mai mult, unii dintre acesti producatori nici macar nu utilizeaza algoritmi de criptare recunoscuti sau standardizati (asa cum sunt Diffie-Hellman, SHA256, AES si Twofish), folosind in schimb algoritmi proprii de criptare care nu sunt pusi la dispozitia specialistilor pentru testari de penetrare si evaluari publice. Cateva metode "personale" de criptare ("proprietary" crypto-algorithms) care nu au fost supuse unor evaluari publice, s-au dovedit usor de spart, ca de exemplu algoritmul COMP128 utilizat in multe retele GSM in scopul autentificarii. Din aceasta cauza metodele "personale" de criptare sunt de fapt foarte riscante atunci cand vine vorba despre protectia reala a comunicatiilor mobile.

B. Folosirea unor dispozitive sau telefoane speciale destinate criptarii suplimentare a comunicatiilor poate crea suspiciune si va atrage o nedorita atentie asupra utilizatorului.

C. Daca o persoana este vizata de o entitate cu capabilitati de interceptare GSM (un serviciu secret de pilda), criptarea comunicatiilor GSM nu inseamna protectie 100% impotriva interceptarii. Ganditi-va la aceasta: un serviciu de informatii va renunta la supravegherea si monitorizarea tintei (persoanei), doar pentru ca aceasta foloseste criptarea comunicatiilor? Cu siguranta, nu. Fiind o provocare pentru orice serviciu, acesta va gasi si folosi alte metode si cai de obtinere a informatiilor. Desigur, pentru o scurta perioada de timp secretele vor ramane... secrete. Insa orice serviciu de informatii decent va descoperi si utiliza oricand bresele de securitate din jurul tintei, obtinand prin orice mijloace informatiile cautate. Alte surse de informatii exploatabile pot fi: sursele umane, montarea de aparatura de interceptare ambientala in locuinta, biroul si vehiculul tintei, etc. De fapt criptarea comunicatiilor GSM si utilizarea telefoanelor speciale destinate criptarii nu face decat sa spuna direct si explicit serviciilor de informatii ca exista ceva important de ascuns, fortand pe aceasta cale serviciile speciale sa imagineze si sa desfasoare actiuni suplimentare destinate dobandirii informatiilor relevante pe care utilizatorul criptarii doreste sa le protejeze.

Calea potrivita in aceasta situatie este a nu utiliza criptarea comunicatiilor GSM, pentru a nu fi trezite suspiciuni. Este mai bine a lasa serviciile speciale sa creada ca prin interceptarea convorbirilor telefonice vor gasi informatiile pe care le cauta. Cei inteligenti folosesc in avantajul lor tehnologia XCell Stealth: cunoscand cu exactitate atunci cand/daca le este interceptat telefonul mobil, utilizatorul acestuia poate sa transmita exact ceea ce doreste a fi aflat despre el. Aceasta este o solutie mult mai inteligenta si cu rezultate eficiente fata de metoda criptarii comunicatiilor GSM, in cele mai multe dintre cazuri.

D. O convorbire telefonica criptata nu este chiar atat de... criptata, pe cat ati putea crede. Chiar daca este utilizat un telefon criptat, operatorul GSM sau cel care opereaza interceptorul GSM poate afla destul de multe informatii, ca de exemplu:

- Numarul de telefon apelat sau numarul de telefon care apeleaza telefonul criptat. Pornind de aici, cei care monitorizeaza postul telefonic mobil pot stabili locatia telefonului in momentul apelului, locatia corespondentului si identitatea reala a participantilor la convorbirea telefonica. Este doar o chestiune de timp. Acestia vor putea (si o vor face in cele mai multe dintre cazuri) monitoriza telefonul si intercepta convorbirile telefonice necriptate ale corespondentului pentru a afla identitatea acestuia si legaturile sale cu tine.

- Durata conversatiei alaturi de detaliile de timp (ora, zi, luna).

- Locatia ta in momentul efectuarii convorbirii telefonice.

- Traseul deplasarilor tale si pozitia ta geografica din orice moment, prin metode simple de triangulatie.

Alte deficiente cunoscute ale telefoanelor criptate:

- Unele interceptoare GSM pot desfasura atacuri DoS (Denial of Service) asupra unui telefon criptat, facand ca acesta sa devina inutilizabil pentru perioada de timp dorita de atacator.

- Interceptoarele GSM moderne pot forta telefonul criptat sa utilizeze conexiunea 2G in loc de 3G prin simpla bruiere a frecventelor 3G, ca procedura standard. In acest fel telefoanele criptate care utilizeaza conexiunea de date 3G vor fi blocate, devenind inutilizabile.

- Cu ajutorul operatorului GSM, IMEI-ul telefonului poate fi blocat pentru utilizarea in retea.

- Un interceptor GSM poate desfasura un atac DoS chiar asupra unui BTS, prin trimiterea constanta de mesaje RACH. Aceasta va afecta toate telefoanele celulare conectate la BTS, inclusiv telefoanele criptate pentru care reteaua mobila va deveni indisponibila.

Asadar, chiar daca utilizati un telefon criptat va putea fi aflat usor numarul de telefon si identitatea reala a partenerului din convorbirea telefonica, pozitionarea voastra reala si acurata, obiceiurile, etc. Cei care monitorizeaza telefoanele nu vor cunoste cu exactitate ceea ce discutati la telefon, insa vor cunoaste cand, cat, unde si cu cine s-a desfasurat convorbirea. Desigur, convorbirea telefonica in sine nu va putea fi decriptata intr-o perioada rezonabila de timp. Dar informatiile colaterale amintite mai sus vor duce in cele din urma la aflarea secretelor tale.

Din aceste motive telefoanele criptate nu pot fi utilizate decat pentru o scurta perioada de timp pentru comunicatii cu adevarat securizate. De fapt a fi predictibil este una dintre cele mai mari greseli in confruntarea informativa. Iar a utiliza un telefon criptat inseamna a fi mai mult decat predictibil.

Singura concluzie care se impune: in loc de protejarea in orb a comunicatiilor confidentiale prin utilizarea telefoanelor criptate, este mult mai bine a cunoaste cand anume cineva doreste sa iti afle secretele, sa iti intercepteze telefonul si sa te localizeze. In acest fel vor putea fi preintampinate situatiile descrise mai sus. Abia din acest moment puteti lua decizii in cunostinta de cauza si chiar puteti influenta beneficiarii informatiilor dobandite prin interceptarea telefonului, prin tehnici simple de manipulare si intoxicare. Lasa-i sa afle despre tine doar ceea ce tu vrei ca ei sa afle despre tine, pastrand controlul asupra convorbirilor tale telefonice.

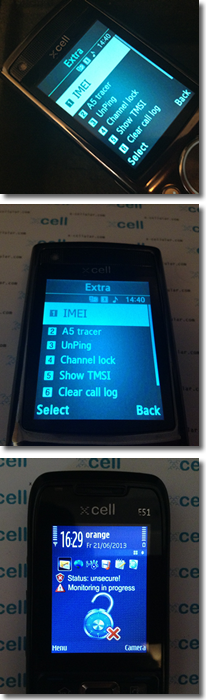

Sa nu credeti ca telefonul va este interceptat tot timpul. Acest lucru nu se va intampla, fiind o imposibilitate tehnica si juridiac. Puteti insa afla atunci cand constituiti o tinta, atunci cand telefonul va este ascultat si pentru cat timp.

Echipa noastra

Ne aflam constant in cautarea solutiilor simple si inovative, avand in minte un singur lucru: securitatea telefoanelor mobile. XCell Technologies este o companie dinamica, urmarind sa imbunatateasca protectia clientilor sai prin aportul unei echipe pricepute, experimentata si motivata. Misiunea noastra este a asigura clientilor produse de securitate de inalta calitate, transformand cunostintele, experienta si pasiunea noastra in valori de care acestia sa beneficieze. Alegand XCell Technologies, veti gasi o companie care face din excelenta, inovatie si strategii neconventionale, filozofia ei de baza.

Personalul este format din profesionisti care acopera diferite limbi, regiuni, industrii si nationalitati. Suntem experti in securitatea ofensiva GSM, criminalitatea informatica si informatiile de securitate. Dedicam timp si efort pentru a ne asigura ca produsele noastre isi mentin statura de lider in comunitatea securitatii telefoniei mobile.

Cu trecutul nostru in obtinerea de informatii prin interceptarea semnalelor radio si experienta directa in GSM, ca dezvoltatori ai telefoanelor XCell Stealth am avansat semnificativ in asigurarea protectiei comunicatiilor mobile. Perspectiva noastra unica ne-a ghidat in abordarea pragmatica a problemei: alertarea utilizatorului atunci cand telefonul sau este interceptat.

Suntem profesionisti in securitatea GSM, colaborand in prezent cu diverse agentii militare si guvernamentale, si alti clienti care prefera sa ramana anonimi. Munca noastra de zi cu zi implica cercetarea vulnerabilitatilor, criptografie, exploatarea breselor de securitate ale telefoanelor mobile de la distanta, teste de penetrabilitate a terminalelor mobile.

Creativitatea, abilitatile si pasiunea sunt semnele noastre distinctive, acceptand orice noua provocare cu o atitudine pozitiva.

Cu sprijinul hackvision.de, osmocom.org și a altora care preferă să rămână anonimi, si deasemeni cu ajutorul tuturor prietenilor nostri si a consultantilor.